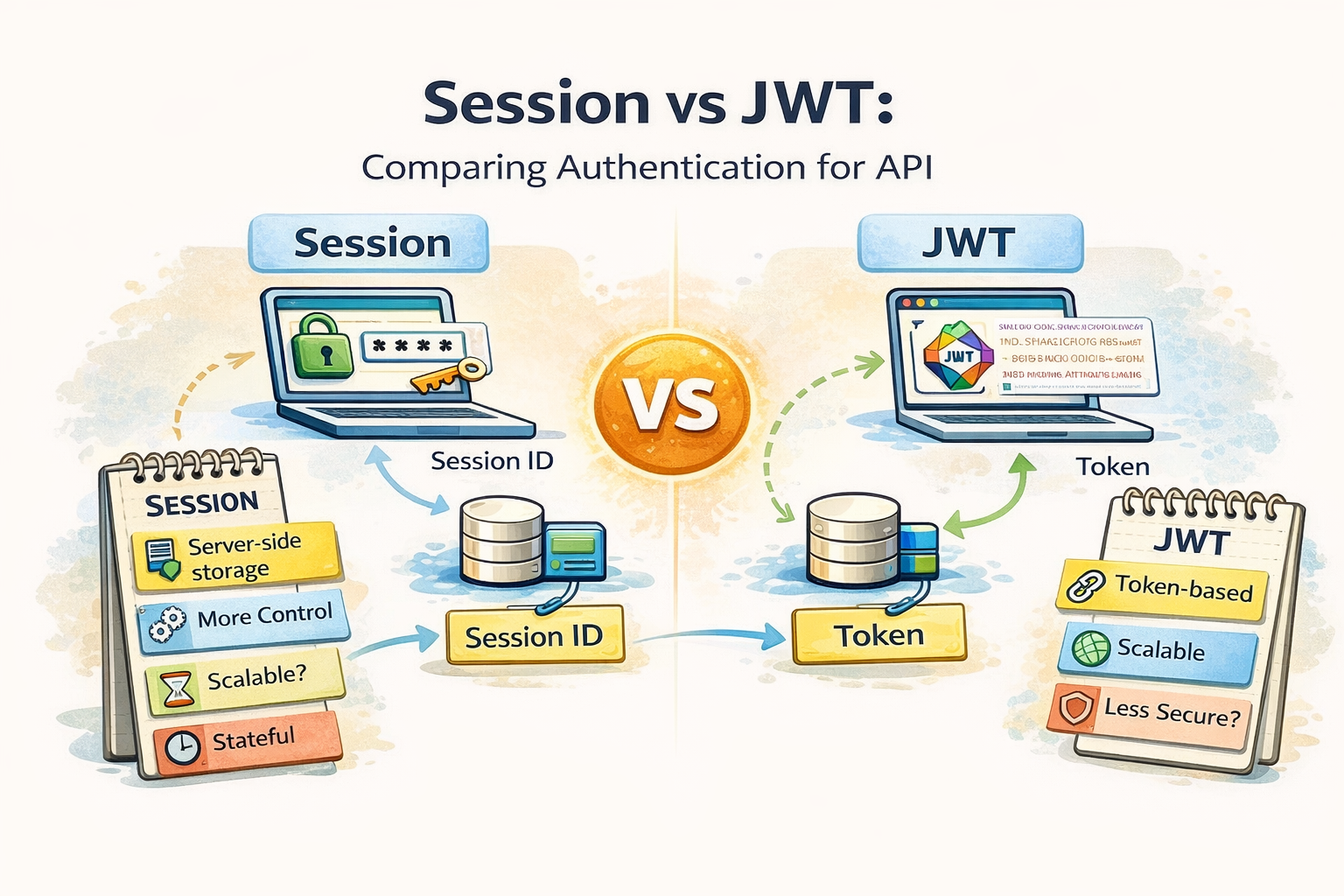

Trong quá trình xây dựng API hoặc hệ thống web, câu hỏi phổ biến nhất là: nên dùng session vs JWT để xác thực người dùng? Việc lựa chọn giữa Session-based Authentication và Token-based Authentication (thường là JWT) ảnh hưởng trực tiếp đến khả năng mở rộng, bảo mật và kiến trúc tổng thể của hệ thống.

Bài viết này sẽ giúp bạn so sánh session vs JWT một cách chi tiết để tìm ra giải pháp phù hợp nhất cho dự án của mình.

1. Session-based Authentication là gì trong bài toán session vs JWT?

Cơ chế vận hành (Flow)

Với phương thức này, trạng thái đăng nhập của người dùng được quản lý trực tiếp và tập trung tại máy chủ (Server-side). Quy trình diễn ra như sau:

- Đăng nhập: Người dùng gửi thông tin username/password lên server.

- Khởi tạo: Server xác thực thông tin, tạo ra một phiên làm việc (session) và lưu trữ nó vào bộ nhớ (Memory), Redis hoặc Cơ sở dữ liệu (DB).

- Phản hồi: Server gửi lại cho trình duyệt một session id, thường được lưu trữ trong một Cookie.

- Xác thực Request: Với mọi request tiếp theo, trình duyệt tự động gửi kèm cookie chứa session id này.

- Kiểm tra: Server dùng session id nhận được để tra cứu lại trạng thái trong kho lưu trữ nhằm nhận diện người dùng và quyền hạn của họ.

Nói một cách đơn giản: Trạng thái đăng nhập được “gửi gắm” hoàn toàn cho server giữ hộ. Ví dụ, khi trình duyệt gửi

session_id=abc123, server sẽ lookup mã này để biết đó là User A với vai trò Admin.

Ưu điểm nổi bật

- Dễ triển khai: Đây là mô hình truyền thống, hầu hết các framework web (như Django, Laravel, Express) đều hỗ trợ tận răng.

- Kiểm soát tuyệt đối (Revoke): Server có toàn quyền quyết định một phiên làm việc có được tiếp tục hay không. Nếu muốn logout người dùng hoặc khóa tài khoản ngay lập tức, bạn chỉ cần xóa session trong DB/Redis.

Những “gót chân Achilles”

- Tính Stateful: Server phải tốn tài nguyên để lưu trữ trạng thái của tất cả người dùng đang đăng nhập.

- Khó mở rộng ngang (Horizontal Scaling): Khi hệ thống lớn mạnh và cần nhiều server, bạn buộc phải dùng một kho lưu trữ tập trung (như Redis) để tất cả các server đều có thể truy cập chung dữ liệu session.

- Không thân thiện với hệ sinh thái hiện đại: Session-based auth thường gây khó khăn khi làm việc với Mobile App, hệ thống Microservices hoặc các API công khai (Public API) do phụ thuộc vào cơ chế Cookie và sự ràng buộc chặt chẽ với server ban đầu.

2. Token-based Authentication: Lựa Chọn Của Kỷ Nguyên Microservices

Cơ chế vận hành (Flow)

Khác với sự phụ thuộc vào server của session, Token-based Authentication chuyển trọng tâm quản lý trạng thái về phía Client (Stateless).

- Đăng nhập: Người dùng đăng nhập thành công.

- Tạo Token: Server tạo ra một chuỗi mã hóa (thường là JWT – JSON Web Token) chứa các thông tin cần thiết như user id, claims (quyền hạn), thời gian hết hạn….

- Phân phối: Server trả token này về cho client.

- Lưu trữ & Gửi đi: Client lưu token (trong LocalStorage hoặc Cookie). Mỗi request sau đó, client gửi token kèm theo trong Header (thường là

Authorization: Bearer <token>). - Xác thực: Server nhận token và chỉ cần thực hiện việc Verify (kiểm tra chữ ký, thời hạn, các thông tin đính kèm) mà không cần phải lục tìm trong database.

Ưu điểm vượt trội

- Tính Stateless: Server không cần lưu trữ bất kỳ thông tin phiên làm việc nào. Điều này giúp tiết kiệm tài nguyên và cực kỳ dễ dàng khi cần mở rộng hệ thống (scale ngang).

- Sẵn sàng cho Microservices: Trong hệ thống phân tán, các service khác nhau có thể tự xác thực token mà không cần gọi ngược về service đăng nhập ban đầu.

- Đa nền tảng: Hoạt động hoàn hảo trên cả Web, Mobile App và các thiết bị IoT. Đây cũng là tiêu chuẩn cho các hệ thống Single Sign-On (SSO).

Những thách thức cần đối mặt

- Khó thu hồi (Revoke): Vì server không lưu trạng thái, việc vô hiệu hóa một token còn hạn là rất phức tạp. Bạn thường phải chờ token tự hết hạn hoặc triển khai các giải pháp như “Blacklist” trong Redis.

- Kích thước dữ liệu: Một JWT chứa nhiều thông tin (claims) có thể lớn hơn nhiều so với một session id ngắn gọn, làm tăng dung lượng mỗi request.

- Bảo mật: Nếu token bị đánh cắp, kẻ xấu có thể sử dụng nó cho đến khi hết hạn. Do đó, việc thiết kế thời gian hết hạn (expire time) và cơ chế làm mới (refresh token) cần được tính toán cực kỳ cẩn thận.

3. So Sánh Chi Tiết: Đặt Lên Bàn Cân

Để có cái nhìn tổng quan nhất, hãy cùng xem bảng so sánh dưới đây dựa trên các tiêu chí kỹ thuật trọng yếu:

| Tiêu chí | Session-based Authentication | Token-based Authentication |

| Lưu trạng thái (State) | Lưu tại Server (Stateful) | Lưu tại Client (Stateless) |

| Khả năng Scale | Khó (cần shared store như Redis) | Rất dễ (không cần lưu trữ tại server) |

| Đăng xuất / Thu hồi | Rất dễ (xóa dữ liệu server) | Khó (phụ thuộc vào thời hạn token) |

| Dung lượng Request | Nhỏ (chỉ chứa ID ngắn) | Lớn hơn (chứa thông tin mã hóa) |

| Phù hợp nhất với | Website Monolith, ứng dụng nội bộ | API, Mobile App, Microservices |

4. Xác Thực Kiểu Nào Là “Đúng” Cho Hệ Thống Của Bạn?

Lựa chọn giữa Session và Token không phải là tìm ra cái nào tốt hơn, mà là tìm ra cái nào phù hợp hơn với bài toán hiện tại.

Khi nào nên chọn Session-based Auth?

Bạn nên ưu tiên phương pháp này nếu:

- Đang xây dựng một website kiểu Monolith (như WordPress, một ứng dụng CRUD đơn giản).

- Yêu cầu bảo mật đòi hỏi khả năng ngắt kết nối người dùng ngay lập tức (như ứng dụng ngân hàng, tài chính).

- Hệ thống chỉ phục vụ trình duyệt web và không có ý định mở rộng sang ứng dụng di động trong tương lai gần.

Khi nào nên chọn Token-based Auth?

Đây là lựa chọn “vàng” nếu:

- Hệ thống được thiết kế theo kiến trúc Microservices hoặc Distributed.

- Bạn cần phục vụ đồng thời cả ứng dụng Web và Mobile App.

- Cần triển khai tính năng Single Sign-On (SSO) để người dùng đăng nhập một lần cho nhiều hệ thống con.

- Dự án đòi hỏi khả năng mở rộng cực lớn với hàng triệu người dùng đồng thời.

Kết luận

Việc lựa chọn giữa Session-based Auth và Token-based Auth là một quyết định chiến lược ảnh hưởng lâu dài đến hiệu suất và khả năng bảo mật của hệ thống. Trong khi Session mang lại sự kiểm soát chặt chẽ, thì Token lại mở ra cánh cửa của sự linh hoạt và khả năng mở rộng không giới hạn.

Hy vọng bài viết này đã giúp bạn giải mã được những thắc mắc về hai phương thức xác thực phổ biến này. Hãy nhớ rằng: không có công cụ nào là vạn năng, chỉ có công cụ được sử dụng đúng mục đích!